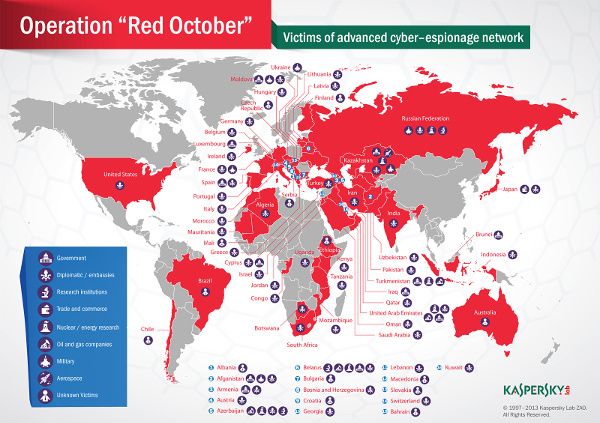

Investigadores na área de segurança afirmam ter descoberto uma rede de espionagem difundida por malware a uma escala mundial, que consegui recolher informação de organizações diplomáticas, governamentais e científicas em pelo menos 39 países, onde se incluem Portugal e Brasil. Saiba mais de seguida sobre uma das maiores redes de ciber espionagem alguma vez descoberta.

A descoberta foi realizada por investigadores do Kaspersky Lab, um conhecido fornecedor de soluções de antivírus e foi apelidada de operação Red October (Outubro Vermelho). Esta rede de ciber espionagem que a julgar pelos seus efeitos, quase justificava um “remake” adequado aos tempos modernos do clássico filme protagonizado por Sean Connery, está em funcionamento desde 2007 e é responsável por ter desviado centenas de terabytes de informações confidenciais.

A rede estava organizada em 1000 módulos (programas independentes) com características distintas e uma topologia invulgar que criava perfis personalizados de ataque adequados a cada vítima. A rede ia sendo expandida de forma a se alastrar automaticamente por vários dispositivos com um “modus operandi” muito semelhante ao malware de espionagem Flame alegadamente desenvolvido por Israel e EUA para espiar o Irão.

“Este é um exemplo muito evidente de uma campanha de vários anos de ciber espionagem. Nós não conseguimos detectar estes tipos de módulos de malware a serem distribuídos, por essa razão a abordagem personalizada usada por esta rede de malware para atacar vítimas individuais é algo que nunca tinha visto antes, a este nível”.”

Referiu Kurt Baumgartner da Kaspersky Lab.

O objectivo principal desta rede de espionagem por malware era o de reunir informações confidenciais e de carácter geopolítico. Entre os dados recolhidos pela rede estão arquivos de sistemas de criptografia, como o Acid Cryptofiler, de modo à informação recolhida poder ser usada em ataques posteriores.

Pouco se sabe sobre as pessoas ou organizações responsáveis por esta rede e os indícios recolhidos tornam difícil atribuir uma nacionalidade aos atacantes. Enquanto os programadores do malware são de nacionalidade Russa, muitos dos exploits usados para comprometer os computadores das vítimas foram inicialmente desenvolvidos por hackers chineses.

Clique na imagem anterior para a visualizar numa maior dimensão.

Clique na imagem anterior para a visualizar numa maior dimensão.

A Rússia foi o país mais visado, seguida pelo Cazaquistão, Azerbaijão, Bélgica, Índia, Afeganistão, Arménia e Irão. Portugal e Brasil, como mostra a imagem acima não escaparam a esta rede criminosa de ciber espionagem por malware. Embora no Brasil não se consigam ter identificado as vítimas da rede, em Portugal determinadas embaixadas diplomáticas fizeram parte das instituições visadas ao longo do mundo. No geral vários computadores sediados em 39 países espalhados por diferentes continentes foram infectados.

A infraestrutura deste rede de malware usava mais de 60 nomes de domínio como servidores proxy para receber os dados roubados e ocultar o destino final dos mesmos. Esses domínios por sua vez redireccionavam os dados para um segundo nível de servidores proxy, que por sua vez acredita-se que enviasse as informações para o que os investigadores da Kaspersky denominam de “navio-mãe”. Este termo serve para designar máquinas geralmente sediadas em paraísos legais onde a jurisdição europeia e americana contra o ciber crime não se aplica.

Uma característica inovadora contida na Red October dizia respeito a um módulo que criava uma extensão para o Adobe Reader e Microsoft Word em máquinas comprometidas. Uma vez instalado, o módulo oferecia ao atacante uma forma praticamente infalível para recuperar o controle de uma máquina comprometida, se o malware principal fosse detectado e removido.

A rede era também notável no suporte para a ampla gama de dispositivos que tinha como alvo. A par de PCs / estações de trabalho, era capaz de furtar dados de iPhones, smartphones da Nokia e smartphones com o Windows Mobile, bem como comprometer equipamentos de rede da Cisco. Também conseguia recuperar dados de discos (internos ou externos), incluindo os arquivos que já tivessem sido apagados, graças a um algoritmo inteligente de recuperação de dados.

A descoberta da operação Red October abre um novo capítulo na era recente do malware altamente avançado vocacionado para a espionagem. Com seu alto grau de personalização e sua capacidade de evitar a detecção por cinco anos, esta rede de espionagem é tão ou mais surpreendente que outras redes sofisticadas como a Aurora que atingiram empresas de grande dimensão como a Google há três anos. Via Ars Technica, Kaspersky

Comentários