A Sophos, empresa de cibersegurança, divulgou uma investigação da equipa Sophos X-Ops sobre um vetor de ataque emergente conhecido como quishing.

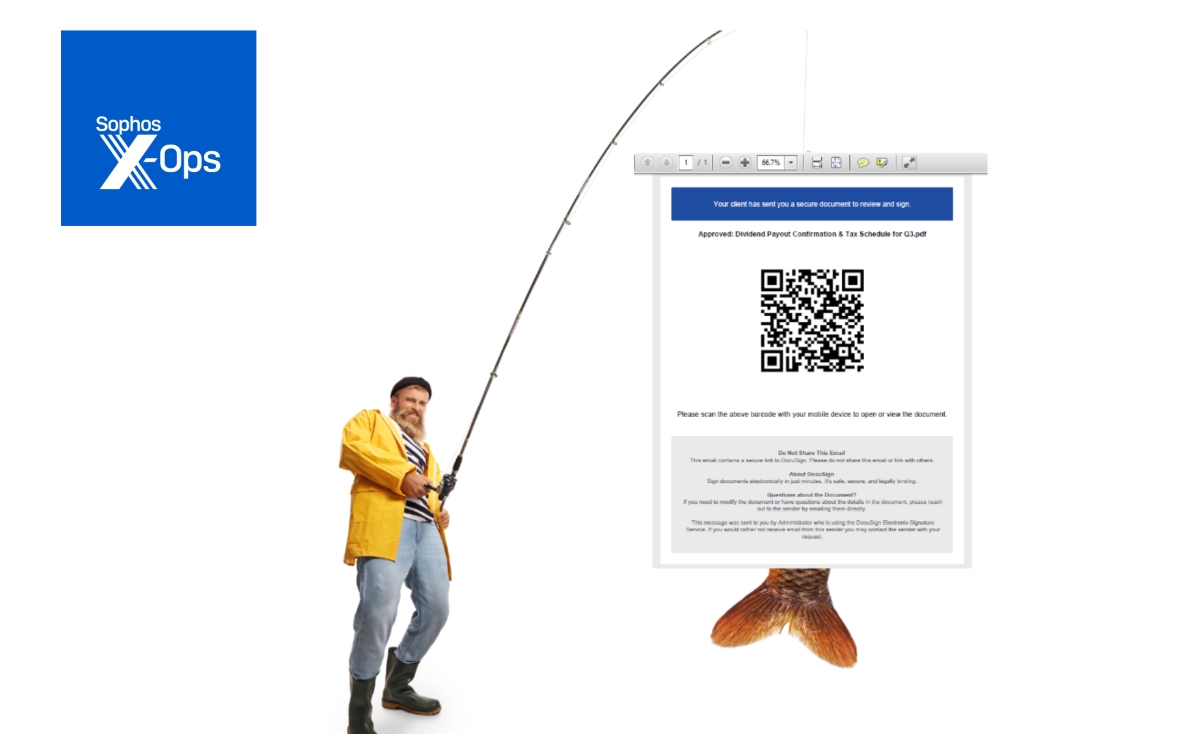

O método de ataque de quishing consiste no uso de códigos QR fraudulentos enviados por e-mail para contornar as defesas contra phishing adotadas pelas organizações.

Os códigos QR maliciosos são frequentemente incorporados em documentos PDF anexados a e-mails. Estas mensagens apresentam-se como comunicações formais, abordando temas como salários e benefícios. Os utilizadores são levados a digitalizar os códigos QR com os seus dispositivos móveis, que geralmente possuem menos camadas de segurança comparativamente aos computadores. Ao acederem aos links gerados pelos códigos, as vítimas podem inadvertidamente fornecer credenciais de acesso, incluindo palavras-passe e tokens de autenticação multifator (MFA), aos cibercriminosos.

Aumento na sofisticação e volume dos ataques

Segundo Andrew Brandt, investigador principal da Sophos X-Ops, a sofisticação dos ataques quishing tem aumentado. Além da aparência convincente dos documentos PDF, ferramentas de phishing ‘as-a-service’ estão a ser disponibilizadas no mercado clandestino. Estas plataformas incluem funcionalidades como a capacidade de contornar CAPTCHA, gerar proxies de endereços IP e capturar credenciais ou tokens MFA, permitindo a execução de ataques mais organizados e eficazes.

A investigação também identificou um foco crescente em táticas de engenharia social direcionadas. Os cibercriminosos utilizam temas internos de recursos humanos, como pagamentos e benefícios, para manipular os utilizadores a interagirem com os códigos QR fraudulentos.

Recomendações para proteger sistemas empresariais dos ataques de quishing

A Sophos X-Ops partilhou uma lista de recomendações para ajudar as organizações a mitigar os riscos associados ao quishing:

- Atenção a e-mails internos suspeitos: Mensagens que abordam temas sensíveis como salários ou benefícios devem ser analisadas com cuidado.

- Utilização de scanners de código QR seguros: Ferramentas como o Sophos Intercept X for Mobile ajudam a identificar links maliciosos.

- Monitorização de inícios de sessão invulgares: Implementar ferramentas de gestão de identidade para detetar acessos não autorizados.

- Acesso condicional: Aplicar controlo de acesso com base na localização, dispositivo e nível de risco.

- Registos detalhados de acessos: Implementar logs sofisticados para identificar atividades suspeitas.

- Filtragem avançada de e-mails: Utilizar soluções que detetem códigos QR maliciosos em e-mails e anexos.

- Recuperação de e-mail sob demanda: Ferramenta disponível para utilizadores do Microsoft 365 via Sophos Central Email.

- Vigilância dos colaboradores: Promover a comunicação imediata de incidentes suspeitos.

- Revogação de acessos comprometidos: Ter um plano para eliminar sessões de utilizadores comprometidos.

Apesar do aumento das ameaças, a Sophos reforça que é possível proteger os sistemas empresariais através de boas práticas de segurança e de parcerias com fornecedores fiáveis de soluções de cibersegurança.

Leia mais notícias sobre segurança na página Naked Security News

Outros artigos interessantes: