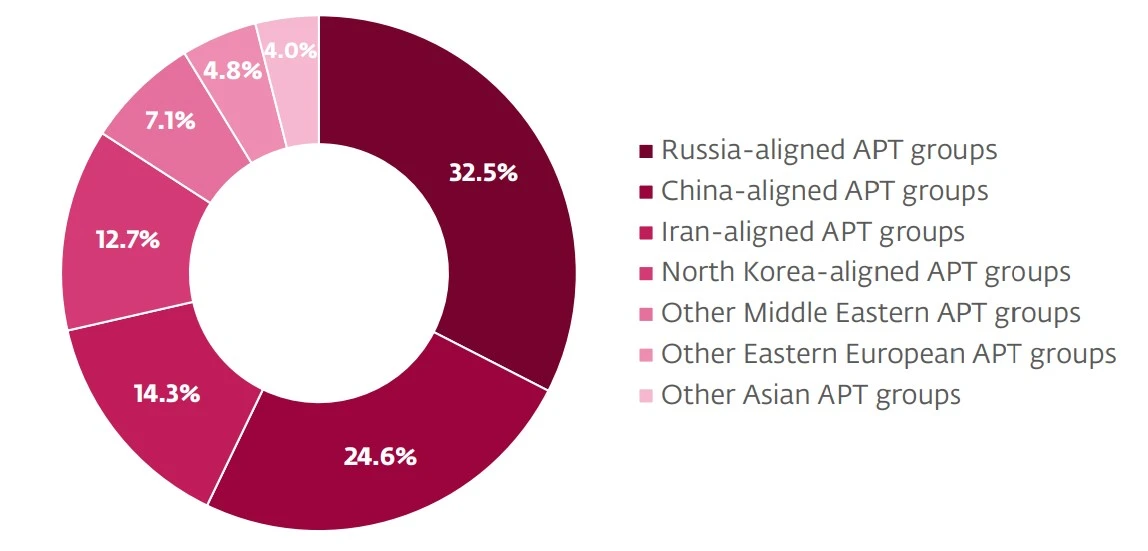

A ESET, empresa europeia líder em cibersegurança, divulgou um relatório abrangente sobre as atividades de grupos de ameaça persistente avançada (APT) entre o final de 2023 e o primeiro semestre de 2024.

O documento expõe como os conflitos geopolíticos, como a guerra entre Rússia e Ucrânia e o conflito entre Israel e Hamas, transbordaram para o campo digital, intensificando a ciberguerra.

China explora vulnerabilidades em softwares e aplicações

Durante o período analisado, diversos agentes de ameaças ligados à China exploraram vulnerabilidades em softwares e aplicações populares, como VPNs, firewalls, Confluence e Microsoft Exchange Server, para obter acesso a alvos em vários setores.

A ESET confirmou o envolvimento do contratante chinês I-SOON (Anxun) em ciberespionagem e apresentou um novo grupo APT chinês, o CeranaKeeper, que se destaca por suas características únicas.

Irão intensifica ataques após conflito com Israel

Após o ataque do Hamas a Israel em outubro de 2023, a ESET observou um aumento significativo na atividade de grupos de ciberameaças alinhados com o Irão. Grupos como MuddyWater e Agrius mudaram suas estratégias, focando em ataques mais agressivos e de impacto.

Coreia do Norte e Rússia focam em espionagem e desinformação

Grupos ligados à Coreia do Norte continuaram a visar empresas aeroespaciais, de defesa e a indústria de criptomoedas, aprimorando suas capacidades de ciberespionagem. Já os grupos alinhados com a Rússia concentraram suas atividades em espionagem na União Europeia e ataques à Ucrânia.

A ESET também destacou a Operação Texonto, uma campanha de desinformação que visa espalhar notícias falsas sobre os protestos relacionados às eleições russas e a situação na cidade ucraniana de Kharkiv.

Outros grupos APT exploram vulnerabilidades e realizam ataques direcionados

O relatório da ESET também revela atividades de outros grupos APT, como o SturgeonPhisher, que a empresa acredita estar alinhado com os interesses do Cazaquistão, e o Winter Vivern, supostamente ligado à Bielorrússia, que explorou uma vulnerabilidade de dia zero no Roundcube.

As atividades maliciosas descritas no relatório foram detectadas por produtos da ESET e a informação compartilhada foi baseada principalmente em dados de telemetria proprietários da empresa e verificada por seus investigadores. O relatório completo pode ser acessado no site da ESET.

Para mais informações leia o relatório da ESET.

Outros artigos interessantes: