À medida que as criptomoedas se tornam cada vez mais populares, as preocupações com a sua segurança tornam-se mais prementes. Todos os anos, os cibercriminosos roubam quantidades surpreendentes de ativos digitais. Manter-se vigilante é fundamental para proteger os seus investimentos em criptomoedas neste ambiente dinâmico. Este artigo da Binance Academy descreve as cinco melhores práticas de segurança para o ajudar a proteger os seus ativos digitais – criptoativos – de várias ameaças.

Para proteger as suas participações em criptomoedas, deve estar sempre atento ao que os burlões podem fazer e ser proativo nas suas medidas de proteção.

5 Passos importantes para proteger os seus criptoativos:

1. Proteja a sua frase-semente

A sua frase-semente (“seed phrase”, também conhecida como “frase de recuperação”) é a porta de entrada para a sua carteira e para as suas reservas de criptomoeda. É uma sequência de 12 a 24 palavras que serve como chave mestra da sua carteira, caso perca o acesso à carteira ou precise de migrar para um novo dispositivo. Abaixo encontra algumas dicas sobre como proteger a sua frase-semente:

• Guarde a sua frase-semente offline

Assim que obtiver a sua frase-semente, evite guardá-la em pastas locais ou no armazenamento na nuvem. Armazenar a frase online pode expô-la a potenciais piratas informáticos. A abordagem mais segura é guardá-la offline.

Uma forma de fazer isso é investir numa carteira de hardware que possa gerar a sua frase-semente e armazená-la offline. Outra opção é fazer uma cópia de segurança física da sua frase-semente dentro de um cofre. Pode utilizar uma cópia de segurança em papel, mas é mais seguro utilizar uma placa de metal com a frase-semente gravada.

• Divida a sua frase-semente

Se quiser aumentar ainda mais a segurança da sua frase-semente, pode dividi-la em várias partes e guardá-las em diferentes locais seguros. Guarde cópias da sua frase-semente em vários locais físicos, como cofres de bancos, cofres de segurança ou indivíduos de confiança. O ideal é que ninguém além de si tenha acesso a todas as partes da sua frase-semente.

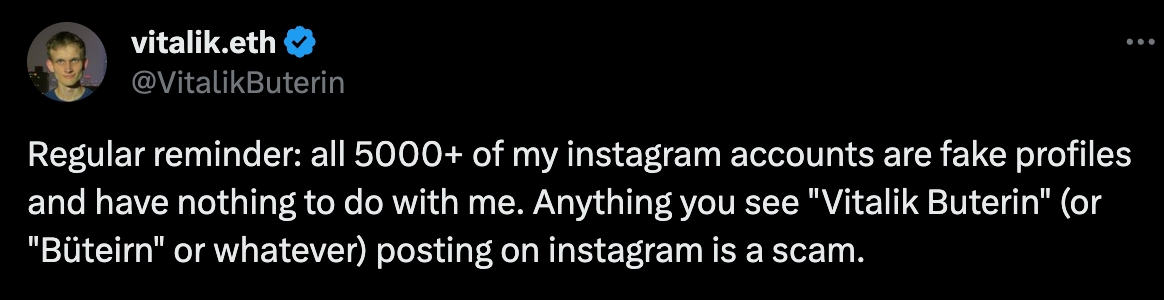

2. Cuidado com a falsificação de contas nas redes sociais

As plataformas de redes sociais tornaram-se um terreno fértil para fraudes com criptomoedas, com os golpistas a criarem contas falsas que imitam de perto bolsas de valores ou celebridades conhecidas. Veja abaixo um lembrete do verdadeiro Vitalik Buterin, cofundador da blockchain Ethereum, alertando os utilizadores para os milhares de perfis falsos que se fazem passar por ele:

Estas pessoas mal-intencionadas tentam enganar os utilizadores, imitando ou falsificando contas bem conhecidas. Eis alguns passos para se proteger da falsificação de contas nas redes sociais:

• Procure marca de verificação: Procure marcas (“checks”) de verificação azuis ou símbolos de verificação nos perfis. No entanto, tenha em atenção que estes podem também ser falsificados ou comprados.

• Verifique a “handle”: Os identificadores (“handles”) são normalmente uma pista para perfis falsos. Os burlões mais experientes tentarão manter os nomes o mais semelhantes possível aos originais. Por exemplo, “@Vita1ikButerin” em vez de “@VitalikButerin”.

• Scroll: Faça “scroll” pelo perfil e tente ver o histórico das mensagens. Isto deve dar-lhe uma ideia da autenticidade do perfil.

3. Evite usar pontos de acesso de WiFi públicos

As redes WiFi públicas são famosas pela falta de segurança e suscetibilidade a ciberataques. Aceder à sua carteira de criptomoedas ou realizar transações enquanto estiver ligado a uma rede WiFi pública pode colocar os seus bens em risco.

As redes WiFi públicas são vulneráveis a uma série de ameaças cibernéticas, incluindo:

• Ataques de “Evil twins” (gémeos maus): Os hackers criam hotspots maliciosos com nomes de confiança (por exemplo, “Guest WiFi Hotel”) para intercetar os seus dados quando se liga.

• Ataques Man-in-the-Middle (MitM): Os agentes maliciosos podem intercetar dados transmitidos entre um router Wi-Fi e o dispositivo de um utilizador, acedendo potencialmente a informações sensíveis, como credenciais de início de sessão.

• Ataques de quebra de palavra-passe: Os burlões utilizam software para tentar várias combinações de nome de utilizador e palavra-passe para desbloquear a interface de gestão de um router.

Evite utilizar redes Wi-Fi públicas para aceder a contas de criptomoedas ou efetuar transações. Para mais informações, consulte porque conexões públicas de Wi-Fi são inseguras.

4. Tenha cuidado com livestreams fraudulentas

Os burlões recorreram a plataformas como o YouTube e a Twitch para espalhar fraudes com criptomoedas. Normalmente, os golpistas usam conteúdo de vídeo roubado para realizar transmissões ao vivo falsas que promovem brindes falsos. Em alguns casos, utilizam contas do YouTube pirateadas com milhões de seguidores e tentam convencer os utilizadores a participar nos seus brindes, enviando algumas criptomoedas para endereços específicos.

Por exemplo, pode deparar-se com um vídeo de Elon Musk, Cathie Wood e Jack Dorsey a discutir criptomoedas e tecnologia blockchain. No entanto, os burlões podem utilizar um vídeo legítimo para promover o seu canal falso ou roubado e uma oferta fraudulenta.

Faça as devidas diligências antes de participar em qualquer livestream, especialmente as relacionadas com ofertas de criptomoedas. Na grande maioria dos casos, pedem-lhe que envie dinheiro antes de receber algo em troca. Mas perderá o seu dinheiro se o fizer. Verifique a legitimidade do canal tendo em conta fatores como o número de vídeos, a presença de símbolos de verificação e a data de criação do canal. Mas tenha cuidado e certifique-se de que verifica vários pontos de dados, porque as contas pirateadas podem parecer legítimas à primeira vista e até ter milhões de subscritores.

Além disso, pode verificar as contas oficiais nas redes sociais das pessoas envolvidas no vídeo. Se a promoção for legítima, deve conseguir encontrar algumas informações em várias fontes fiáveis.

5. Tenha cuidado com as burlas de IA Deepfake

A tecnologia Deepfake utiliza a inteligência artificial (IA) para criar vídeos falsos que parecem reais. Combina imagens e vídeos existentes para fazer parecer que as pessoas estão a fazer ou a dizer coisas que nunca fizeram. Como pode imaginar, os burlões começaram a utilizar a deepfake para criar esquemas altamente complexos.

Os piratas informáticos utilizam os deepfakes para se fazerem passar por outra pessoa ou fingirem ser especialistas. Muitas vezes, os piratas informáticos enganam as suas vítimas com falsos concursos ou oportunidades de investimento, apressando-as com prazos.

Então, o que pode fazer para se proteger destas fraudes de deepfakes?

• Preste atenção ao rosto: Os deepfakes juntam várias imagens para criar o conteúdo. Preste atenção aos padrões de piscar de olhos e às sincronizações labiais.

• Áudio inconsistente: Vozes com um som robótico ou flutuações invulgares podem indicar um deepfake. Certifique-se de que está a ouvir atentamente quaisquer inconsistências na qualidade do áudio.

• Faça perguntas: Ao interagir com uma livestream suspeita de deepfake, certifique-se de que faz muitas perguntas a que só a pessoa real saberá. Certifique-se de que tem alguma informação de base para cruzar continuamente referências para validação.

Considerações finais sobre a proteção de criptoativos

A proteção dos seus criptoativos é da sua responsabilidade. Neste artigo, detalhámos cinco práticas recomendadas para manter os seus criptoativos seguros:

• Proteja a sua frase-semente.

• Tenha cuidado com a falsificação de contas de redes sociais.

• Evite Wi-Fi público.

• Desconfie de vídeos falsos de livestream.

• Cuidado com os deepfakes.

À medida que o tempo passa, os burlões tornam-se mais sofisticados, concebendo esquemas complexos. No final do dia, o conhecimento e a vigilância são os seus aliados mais fortes. Mantenha-se informado, seguro e proteja o seu património digital.

Outros artigos interessantes: