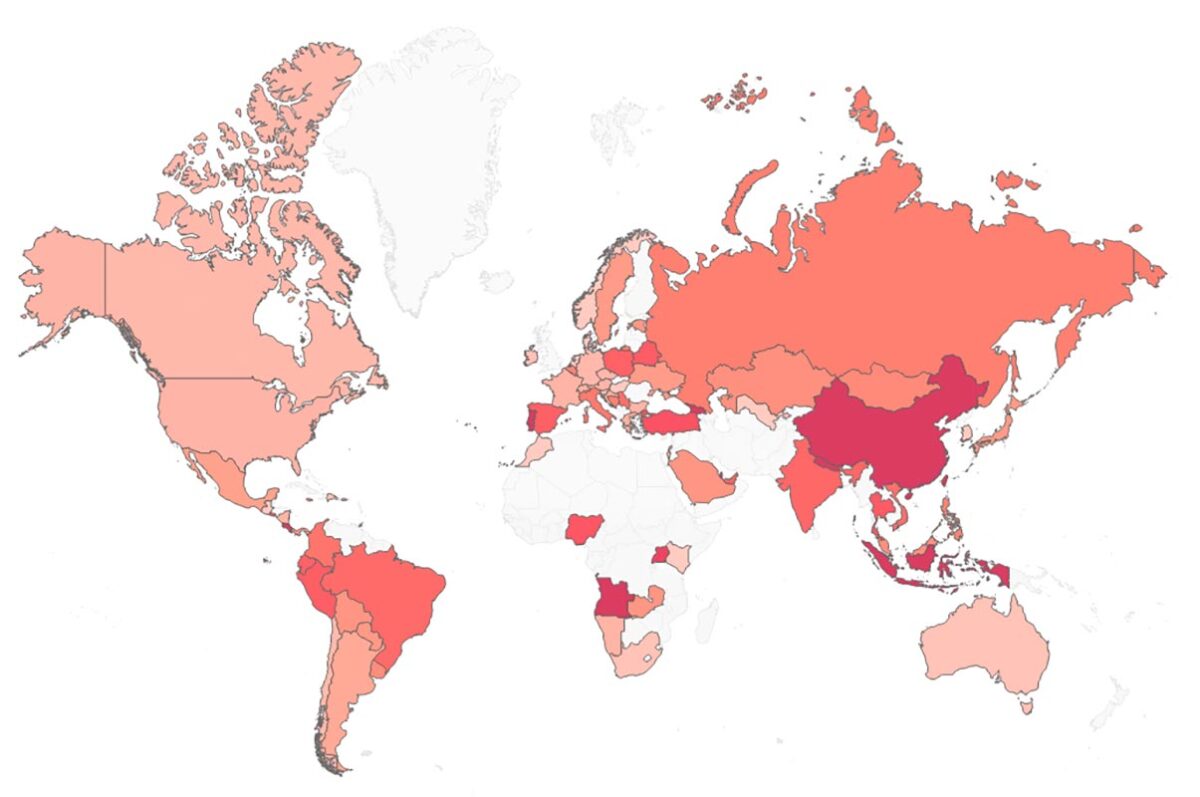

Portugal é um dos países do mundo mais afetados pelo Trojan bancário Trickbot, que tem como alvo clientes da Amazon, Microsoft e Google. Em todo o mundo, mais de 140.000 máquinas foram já infetadas desde novembro de 2020.

O alerta é dado pela Check Point Research, que afirma que os agentes do Trickbot atacam de forma seletiva e procuram visar alvos de alto perfil, comprometendo a sua informação. A isto soma-se o facto de a infraestrutura do Trickbot poder ser utilizada por várias famílias de malware para causar ainda mais danos e as técnicas evasivas que permitem ao trojan manter-se nas máquinas infetadas.

De acordo com os especialistas da Check Point, o Trojan bancário Trickbot é bastante seletivo na escolha dos seus alvos e os vários truques implementados nos seus módulos, “como anti análise e anti desobstrução, evidenciam o background altamente técnico dos seus autores”.

A empresa alerta para o facto de a infraestrutura do Trickbot poder ser utilizada por várias famílias de malware, para causar maior dano nos dispositivos infetados. Este é, afirmam, “um malware sofisticado e versátil com mais de 20 módulos que podem ser descarregados e executados a pedido”.

Como funciona o Trojan bancário Trickbot

A Check Point Research dá conta dos diversos passos do Trojan bancário Trickbot, afirmando que os atacantes começam por receber a base de dados dos e-mails roubados e enviam documentos maliciosos para endereços à sua escolha. A partir daí, o utilizador faz download e abre o documento, permitindo a macro execução no processo.

A primeira fase do malware é então executada, e o principal payload do Trickbot é descarregado, estabelecendo-se persistentemente na máquina infetada. É então que módulos auxiliares do Trickbot podem ser carregados na máquina infetada a pedido dos agentes maliciosos, sendo que as funcionalidades destes módulos podem variar. Podem disseminar-se via redes corporativas comprometidas, roubando credenciais, detalhes de início de sessão de sites de banking, etc.

“Os números do Trickbot são assustadores. Vimos mais de 140 000 máquinas infetadas de clientes de algumas das maioras e mais reputadas empresas do mundo. Observámos que os atacantes do Trickbot têm a capacidade de abordar o desenvolvimento do malware a partir de um nível muito baixo e prestam atenção a pequenos detalhes,” começa por referir Alexander Chailytko, Cyber Security, Research & Innovation Manager at Check Point Software Technologies. “O Trickbot ataca vítimas de alto perfil para roubar credenciais e dar aos operadores acesso a portais com informação sensível onde podem fazer ainda mais dano. Ao mesmo tempo, sabemos que os atacantes por detrás da infraestrutura são muito experientes também no desenvolvimento de malware a alto nível. A combinação destes 2 fatores é o que permite ao Trickbot manter-se uma ameaça perigosa por mais de 5 anos já. As minhas recomendações para as pessoas são que abram apenas documentos que provenham de fontes confiáveis e utilizem palavras-passe diferentes para cada website,” termina o responsável.

Siga toda a atualidade tecnológica no TecheNet através do Google News. Todas as novidades em tempo real e sem atrasos!

Outros artigos interessantes: