A Agência Nacional de Segurança dos Estados Unidos da América (NSA) publicou recentemente a lista das 25 vulnerabilidades mais exploradas por grupos de hacking chineses.

Investigadores da Check Point Research, conduziram uma análise do relatório na qual destacam a severidade das 25 vulnerabilidades assinaladas pela NSA, concluindo que as mesmas foram exploradas por ciberatacantes 7 vezes mais nos últimos 6 meses de 2020 do que as restantes.

Todas as 25 ameaças são amplamente conhecidas, existindo já patches disponibilizadas pelos seus fornecedores, entre os quais se incluem empresas como a Microsoft, Adobe, Citrix e Atlassian.

A NSA aconselha, contudo, os setores públicos e privados a recorrer a outras soluções que previnam os ataques, já que, segundo o relatório, “muitas das vulnerabilidades presentes na lista da NSA podem ser exploradas com o fim de aceder às redes da vítima utilizando produtos diretamente acessíveis a partir da Internet, agindo como Gateways para redes internas.”

Uma investigação mais profunda revela ainda que a exploração destas vulnerabilidades esteve na origem de 3 milhões de ataques em 2020, dos quais 2,5 milhões ocorreram nos últimos 6 meses.

O seu impacto foi bastante amplo, indo desde a divulgação de ficheiros confidenciais até ao controlo arbitrário de sistemas afetados. Tendo desenvolvido respostas eficazes a cada um destes ataques, a Check Point, comparativamente com outros fornecedores de cibersegurança, conta com a maior taxa de proteção contra as 25 vulnerabilidades destacadas pela NSA.

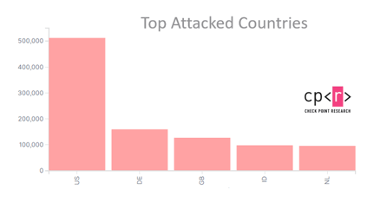

Os países e indústrias mais atingidos

Ao todo, os ataques com base na exploração destas vulnerabilidades atingiram 161 países de todo o mundo, com maior incidência nos EUA. No top de países mais atacados, destacam-se ainda a Alemanha, o Reino Unido, a Indonésia e os Países Baixos, por esta ordem.

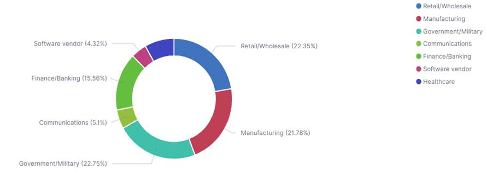

Nos últimos 6 meses, foram várias as indústrias afetadas a nível global, sendo a administração pública e o setor militar as áreas mais atacadas, com uma percentagem de incidência de 22.75%. Portugal acompanhou esta tendência, com 27,35% dos ataques a dirigirem-se a estes mesmos setores.

Distribuição global das indústrias mais afetadas

“A NSA elencou estas 25 vulnerabilidades por uma boa razão: são bastante sérias. Decidimos conduzir uma análise que demonstrasse o grau de confiança que os hackers depositam nestas vulnerabilidades. E os números são assustadores. O facto de, em média, estas vulnerabilidades terem sido exploradas 7 vezes mais do que outras em 2020 mostra como os cibercriminosos se focam em falhas específicas que sabem ser comuns,” afirma Adi Ikan, Network Research & Protection Group Manager na Check Point.

“É claro que hoje os hackers utilizam formas muito mais sofisticadas de levar a cabo ataques severos a redes, com objetivo de provocar danos e disrupção. Na corrida à Casa Branca, se forem utilizadas alguma destas plataformas, podem tornar-se alvos de hackers, a não ser que os sistemas tenham pacthes. Nós recomendamos veementemente as organizações de todo o mundo a implementar as devidas patches para cada uma das vulnerabilidades destacadas pelo relatório da NSA” termina Ikan.

Como podem as organizações proteger-se destas vulnerabilidades

- Atualizar as patches dos seus servidores. É fortemente recomendada a atualização das patches dos servidores para que se evite a exploração destas vulnerabilidades. Todas as 25 brechas de segurança são conhecidas, existindo já patches disponibilizadas pelos seus fornecedores, prontas a ser instaladas.

- Utilizar IPS. Intrusion Prevention System (IPS) previne as tentativas de exploração de falhas em sistemas ou aplicações vulneráveis, garantindo a proteção contra as mais recentes ameaças. Um IPS atualizado ajudará as organizações a manterem-se protegidas.

- Proteger endpoints. O Antí-Virus convencional por assinatura é uma solução altamente eficiente na prevenção contra-ataques conhecidos, devendo ser implementados em qualquer organização, já que protege contra a maioria dos ataques malware. Além disso, uma proteção endpoint abrangente nos mais altos níveis de segurança é crucial para evitar falhas de segurança ou fugas de dados.

Outros artigos interessantes: